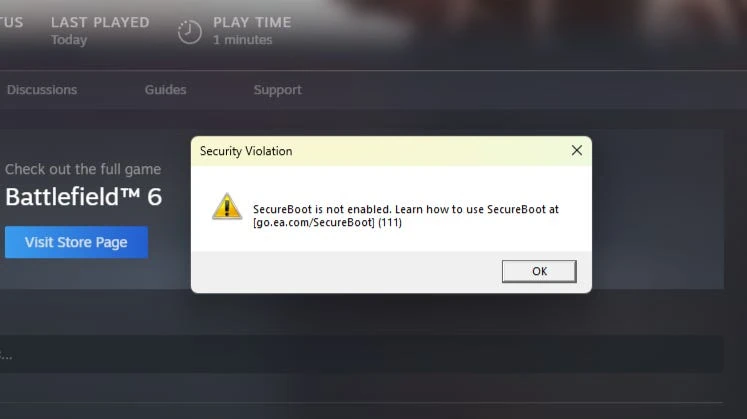

Se você tentou entrar na Open Beta de Battlefield 6 no PC e tomou aquele alerta: “Secure Boot não está ativado”, você não está sozinho — e não, não é só um bugzinho irritante. EA exige que o Secure Boot esteja ativo para rodar a beta, e isso está mexendo com a galera: desde jogadores veteranos a quem montou o PC ontem, muitos têm encarado a mesma barreira técnica antes mesmo de apertar o gatilho no jogo. Então, como isso afeta você e qual o nível de dor envolvido?

O que está acontecendo

Na prática, ativar o Secure Boot significa fuçar no BIOS/UEFI do seu PC. Não é apenas um clique no Windows: você precisa garantir que o TPM 2.0 esteja ligado, confirmar que o disco do Windows está no formato GPT e não MBR, e só então habilitar o Secure Boot. Parece simples? Para quem mexe com hardware regularmente, tudo bem — mas para quem nunca entrou no BIOS, é assustador. E se ao tentar ativar o Secure Boot algo não funcionar, a solução pode ser entrar em contato com o fabricante da placa-mãe. Dá para imaginar a frustração de ver uma barra de loading travada depois de já ter ajeitado drivers, configurações de vídeo e periféricos?

A EA disponibilizou um guia oficial — eu mesmo usei ele para rodar a Open Beta — mas o guia exige certo grau de confiança e paciência: instruções de BIOS variam muito entre fabricantes, o TPM pode aparecer com nomes diferentes e a conversão de MBR para GPT requer cuidados porque mexe na tabela de partição do seu sistema. Se você não seguir os passos corretamente, corre o risco de não conseguir inicializar o Windows sem recuperar um backup. Por outro lado, habilitar essas proteções melhora a integridade do ambiente de jogo e dificulta bastante a vida dos trapaceiros.

Por que isso está ocorrendo? Não é paranoia corporativa: é resposta direta ao problema crônico de cheats em jogos competitivos. Cheating promove uma experiência degradada, prejudica esports, streamers e vendas futuras. Ativision até anunciou que o Call of Duty: Black Ops 7 exigirá o mesmo requisito de Secure Boot + TPM 2.0 para jogar no PC. E a justificativa oficial é técnica e direta:

“O TPM 2.0 (Trusted Platform Module) é um recurso de segurança baseado em hardware, padronizado pela indústria, embutido em CPUs ou placas-mãe, que verifica se o processo de inicialização do PC não foi adulterado. Secure Boot garante que o PC só carregue software confiável quando o Windows inicia. Quando Call of Duty: Black Ops 7 for lançado, TPM 2.0 e Secure Boot serão necessários para jogar no PC. ‘Essas proteções em nível de hardware são parte essencial dos nossos esforços anti-cheat, e estamos pedindo que todos os jogadores se tornem compatíveis agora’,” disse a Activision.

Isso significa que essa tendência veio para ficar: empresas estão apostando em proteções em nível de firmware para reduzir cheats. A longo prazo, é um ganho para competitividade e integridade das partidas, mas o custo imediato é uma curva de entrada maior para alguns jogadores.

No fim das contas, se você está dentro da comunidade PC, vale a pena aprender esse fluxo — saber usar UEFI, entender TPM e diferenciar GPT de MBR é útil além da beta. Para os menos experientes, prepare-se para buscar guias passo a passo, vídeos do fabricante da sua placa-mãe e, se der ruim, o suporte do fabricante. Vai ser chato? Sim. Vale a pena? Depende do quanto você valoriza jogar em um ambiente mais limpo e competitivo. E você, topa investir meia hora para garantir uma jogatina sem trapaceiros ou vai esperar que os publishers encontrem outra solução?